Password Credentials Grant Type in OAuth 2.0

Der Password Credentials Grant Type, oft einfach als "Resource Owner Password Credentials" (ROPC)-Flow bezeichnet, ist eine Methode, bei der Benutzer ihren Benutzernamen und ihr Passwort direkt angeben, um ein Access Token zu erhalten. Dieser Grant Type eignet sich fuer vertrauenswuerdige Anwendungen, wie z.B. solche, die dem Dienst selbst gehoeren. Er wird nicht fuer Drittanbieteranwendungen empfohlen, da er die direkte Weitergabe sensibler Passwort-Zugangsdaten an die Client-Anwendung beinhaltet.

Wie funktioniert Password Credentials?

- Benutzereingabe:

- Der Benutzer gibt seinen Benutzernamen und sein Passwort direkt in die Client-Anwendung ein.

- Token anfordern:

- Der Client sendet dann diese Zugangsdaten an den Token-Endpunkt des Autorisierungsservers. Diese Anfrage enthaelt typischerweise auch die

client_idund dasclient_secretdes Clients, obwohl einige Implementierungen das Client Secret fuer diesen Flow moeglicherweise nicht erfordern.

- Token-Antwort:

- Wenn die Zugangsdaten gueltig sind, antwortet der Autorisierungsserver mit einem Access Token (und moeglicherweise einem Refresh Token). Der Client kann dieses Token dann verwenden, um Anfragen im Namen des Benutzers an den Ressourcenserver zu stellen.

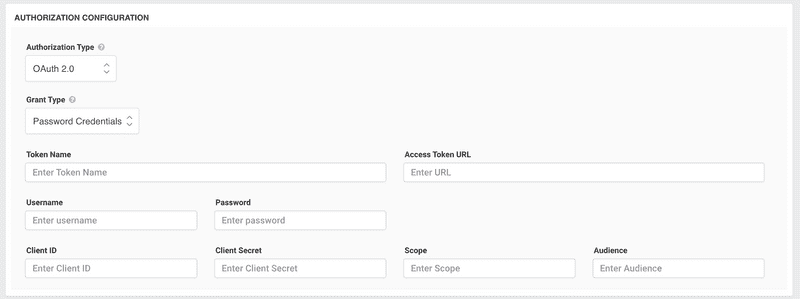

Wie konfiguriert man Password Credentials?

- Anwendung registrieren:

- Wie bei anderen OAuth 2.0-Flows beginnen Sie damit, Ihre Anwendung beim OAuth 2.0-Anbieter zu registrieren. Sie erhalten normalerweise nach der Registrierung eine

client_idund einclient_secret.

- Eingabemechanismus:

- Implementieren Sie einen Mechanismus in Ihrer Client-Anwendung, ueber den Benutzer ihren Benutzernamen und ihr Passwort eingeben koennen. Dies koennte ein einfaches Anmeldeformular sein.

- Token-Anfrage:

- Wenn Benutzer ihre Zugangsdaten angeben, sollte Ihre Anwendung eine POST-Anfrage an den Token-Endpunkt des Autorisierungsservers senden. Diese Anfrage sollte den

grant_type(auf "password" gesetzt),username,password,client_idund moeglicherweiseclient_secretenthalten. Stellen Sie sicher, dass diese Anfrage sicher ueber HTTPS gesendet wird.

- Token-Antwort verarbeiten:

- Wenn die Zugangsdaten korrekt sind, antwortet der Autorisierungsserver mit einem Access Token, das Ihre Anwendung sicher speichern sollte. Optional erhalten Sie moeglicherweise auch ein Refresh Token, das verwendet werden kann, um neue Access Tokens zu erhalten, wenn das aktuelle ablaeuft.

- Token verwenden:

- Wie bei anderen Grant Types koennen Sie, sobald Sie ein Access Token haben, es verwenden, um autorisierte Anfragen an den Ressourcenserver im Namen des Benutzers zu stellen.

- Token-Erneuerung:

- Wenn Sie ein Refresh Token erhalten haben und das Access Token ablaeuft, verwenden Sie das Refresh Token, um ein neues Access Token zu erhalten, ohne den Benutzer erneut nach seinen Zugangsdaten zu fragen.

Ueberlegungen:

Sicherheitsbedenken: Dieser Grant Type beinhaltet die Weitergabe des tatsaechlichen Passworts an den Client, was ein erhebliches Sicherheitsrisiko darstellt. Es ist wichtig sicherzustellen, dass der Client vollstaendig vertrauenswuerdig ist.

Beeintraechtigte Benutzererfahrung: Benutzer werden darin geschult, Passwoerter nicht direkt mit Drittanbieteranwendungen zu teilen. Dieser Flow widerspricht dieser Best Practice und kann moeglicherweise Zoegern oder Misstrauen verursachen.

Eingeschraenkte Anwendungsfaelle: Aus den oben genannten Gruenden wird der Password Credentials Grant Type nur fuer sehr spezifische Szenarien empfohlen, wie interne Anwendungen oder Situationen, in denen maximales Vertrauen zwischen dem Client und dem Benutzer besteht.

Fazit:

Der Password Credentials Grant Type bietet einen einfacheren Flow fuer vertrauenswuerdige Anwendungen, bringt aber inhraerente Sicherheitsbedenken mit sich. Seine Verwendung wird fuer Drittanbieteranwendungen nicht empfohlen, und selbst fuer Erstanbieteranwendungen ist es wichtig, die Zugangsdaten des Benutzers mit groesster Sorgfalt zu behandeln. Wenn Sie diesen Flow in Betracht ziehen, waegen Sie die Bequemlichkeit sorgfaeltig gegen die Sicherheitsimplikationen ab.