Autorización OAuth 2.0

OAuth 2.0 es un framework de autorización que se ha convertido en el estándar de facto para autorizar el acceso a recursos protegidos. Permite que aplicaciones de terceros obtengan acceso a datos del usuario sin exponer las credenciales del usuario. En lugar de compartir contraseñas, los servicios proporcionan tokens.

Contexto

Imagina que quieres usar una aplicación de terceros que necesita acceder a datos de tu cuenta de Google. No querrías proporcionar a esta aplicación de terceros tu nombre de usuario y contraseña de Google, ¿verdad? Aquí es donde entra OAuth. Te permite conceder a esta aplicación acceso a tus datos de Google sin compartir tus credenciales de Google.

Conceptos Básicos de OAuth 2.0

OAuth 2.0 se enfoca en la simplicidad para el desarrollador del cliente mientras proporciona flujos de autorización específicos para aplicaciones web, aplicaciones de escritorio, teléfonos móviles y dispositivos de sala de estar. Aquí hay un desglose simplificado:

Propietario del Recurso: El usuario que autoriza a una aplicación a acceder a su cuenta. El acceso de la aplicación a la cuenta del usuario está limitado al "alcance" de la autorización concedida (por ejemplo, lectura o escritura de un tipo específico de datos).

Cliente: La aplicación que quiere acceder a la cuenta del usuario. Antes de hacerlo, debe ser autorizada por el usuario y la autorización debe ser validada por la API.

Servidor de Recursos: El servidor que aloja las cuentas de usuario. Puede aceptar y responder a solicitudes de recursos protegidos usando tokens de acceso.

Servidor de Autorización: Este servidor verifica la identidad del usuario y luego emite tokens de acceso a la aplicación.

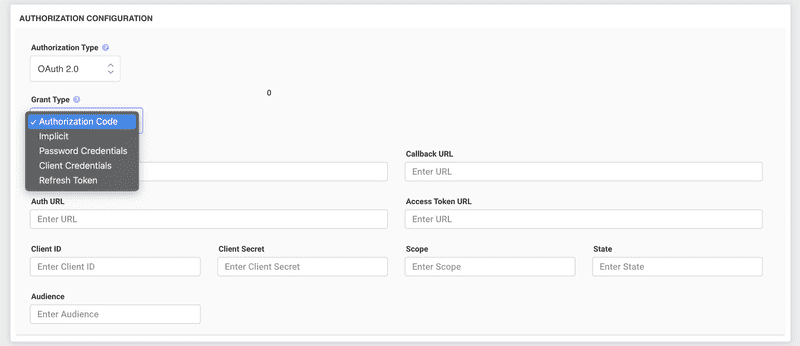

Flujos de OAuth 2.0

Hay varios "flujos" o "tipos de concesión" para diferentes tipos de aplicaciones y casos de uso:

Authorization Code (para aplicaciones ejecutándose en un servidor web): Este es el flujo más común, especialmente para aplicaciones web. Implica redirigir al usuario al servicio, donde inicia sesión. Después del inicio de sesión, es redirigido de vuelta a la aplicación con un código de autorización, que la aplicación puede intercambiar por un token de acceso.

Implicit (para aplicaciones ejecutándose en un navegador): Este flujo es para aplicaciones basadas en agente de usuario (por ejemplo, aplicaciones de página única) donde el token de acceso se devuelve inmediatamente sin un paso adicional de intercambio de código de autorización.

Resource Owner Password Credentials: Este flujo permite a la aplicación suministrar el nombre de usuario y contraseña del usuario directamente. Solo se recomienda para aplicaciones de confianza, ya que implica compartir las credenciales del usuario.

Client Credentials: Se usa cuando el cliente mismo es el propietario del recurso; por ejemplo, cuando el cliente es un servicio en segundo plano.

Tokens

En lugar de usar las credenciales del usuario, OAuth 2.0 usa tokens. Hay dos tipos:

Token de Acceso: Permite a la aplicación hacer solicitudes de API en nombre del usuario. Tiene una vida útil corta.

Refresh Token: Puede usarse para obtener un nuevo token de acceso si el token de acceso original ha expirado. Tiene una vida útil más larga que un token de acceso.

Seguridad

OAuth 2.0 depende de SSL/TLS para la seguridad. Asegura la confidencialidad de los datos entre el cliente, el servidor de autorización y el servidor de recursos. Incluso si los atacantes logran interceptar un token de acceso, no pueden usarlo más allá de su expiración (típicamente una duración corta) o fuera del alcance para el cual fue emitido.

Conclusión

OAuth 2.0 es un framework poderoso y flexible que permite a aplicaciones de terceros acceder a datos del usuario sin exponer las credenciales del usuario. Se ha convertido en una herramienta esencial en la web moderna, proporcionando a usuarios y desarrolladores un medio seguro y eficiente para conceder y gestionar permisos a través de varios servicios y aplicaciones.