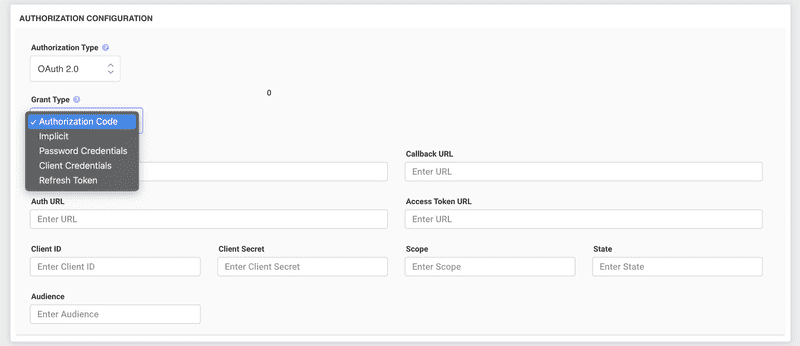

Type d'autorisation Authorization Code dans OAuth 2.0

Le type d'autorisation Authorization Code est l'un des types d'autorisation OAuth 2.0 les plus couramment utilises. Il est specifiquement concu pour les applications qui peuvent maintenir leur secret client de maniere confidentielle, ce qui le rend ideal pour les applications cote serveur.

Comment fonctionne Authorization Code ?

- Redirection :

- L'application cliente redirige l'utilisateur vers le point de terminaison d'autorisation du serveur d'autorisation OAuth 2.0. Cette redirection inclut generalement des parametres de requete tels que le

client_id, leresponse_type(defini sur "code"), leredirect_uri(ou le serveur d'autorisation enverra l'utilisateur apres avoir accorde/refuse la permission) et lescope(qui specifie le niveau d'acces que l'application demande).

- Authentification de l'utilisateur :

- L'utilisateur se connecte au serveur d'autorisation (s'il n'est pas deja connecte) et examine la demande d'acces de l'application cliente.

- Emission du code d'autorisation :

- Si l'utilisateur accorde la permission, il est redirige vers l'application cliente via le

redirect_urifourni precedemment. La redirection inclut egalement un code d'autorisation dans l'URL.

- Echange de token :

- L'application cliente echange le code d'autorisation contre un token d'acces en effectuant une requete POST vers le point de terminaison de token du serveur d'autorisation. Cette requete contient le code d'autorisation, le

client_id, leclient_secret, leredirect_uriet legrant_type(defini sur "authorization_code").

- Emission du token d'acces :

- Si le serveur d'autorisation verifie avec succes le code fourni et les identifiants du client, il retourne un token d'acces (et optionnellement, un token de rafraichissement) a l'application cliente.

- Acces a la ressource protegee :

- L'application cliente utilise le token d'acces obtenu pour effectuer des requetes au serveur de ressources (API) au nom de l'utilisateur.

Comment configurer Authorization Code ?

- Enregistrer votre application :

- Avant de demarrer le flux OAuth, enregistrez votre application aupres du fournisseur OAuth 2.0. Apres un enregistrement reussi, vous recevrez un

client_idet unclient_secret.

- Configuration du Redirect URI :

- Lors de l'enregistrement de votre application, on vous demandera souvent de fournir un

redirect_uri. Ce URI est l'endroit ou le serveur d'autorisation enverra les utilisateurs apres qu'ils aient accorde/refuse l'acces. Assurez-vous que ce URI est precis et securise (generalement en utilisant HTTPS).

- Implementer le flux OAuth :

- Utilisez une bibliotheque ou un SDK compatible avec le langage et le framework de votre application pour simplifier ce processus.

- Commencez le flux en redirigeant les utilisateurs vers le point de terminaison d'autorisation du serveur d'autorisation avec les parametres de requete necessaires.

- Implementez un point de terminaison sur votre serveur qui correspond au

redirect_urique vous avez enregistre. Ce point de terminaison gerera le code d'autorisation entrant. - Echangez le code d'autorisation contre un token d'acces en effectuant une requete POST vers le point de terminaison de token.

- Securiser le Client Secret :

- N'exposez jamais votre

client_secretdans le code cote client. Utilisez-le uniquement cote serveur lors de l'echange du code d'autorisation contre un token d'acces.

- Stockage du token :

- Une fois que vous avez un token d'acces, stockez-le de maniere securisee. Selon les besoins de votre application, cela peut etre en memoire serveur, dans une base de donnees ou dans un cookie securise. Utilisez toujours HTTPS pour garantir une communication chiffree.

- Gerer l'expiration du token :

- Les tokens d'acces ont souvent une duree de vie courte. Si vous avez un token de rafraichissement, utilisez-le pour obtenir un nouveau token d'acces sans que l'utilisateur ait besoin de se reauthentifier.

Reflexions finales sur Authorization Code

Le type d'autorisation Authorization Code est une methode robuste et securisee pour obtenir l'autorisation de l'utilisateur, en particulier pour les applications cote serveur. L'etape supplementaire d'echange d'un code d'autorisation contre un token d'acces garantit que l'acces direct aux identifiants de l'utilisateur est evite. Lors de l'implementation, privilegiez toujours la securite, en utilisant HTTPS et en gerant de maniere securisee les secrets client et les tokens.