OAuth 2.0のパスワードクレデンシャルグラントタイプ

パスワードクレデンシャルグラントタイプは、「リソースオーナーパスワードクレデンシャル」(ROPC)フローとも呼ばれ、ユーザーがアクセストークンを取得するために直接ユーザー名とパスワードを提供する方法です。このグラントタイプは、サービス自体が所有するアプリケーションなどの信頼できるアプリケーションに適しています。機密性の高いパスワード資格情報をクライアントアプリケーションと直接共有することになるため、サードパーティアプリケーションには推奨されません。

パスワードクレデンシャルの仕組み

- ユーザー入力:

- ユーザーがクライアントアプリケーションにユーザー名とパスワードを直接提供します。

- トークンのリクエスト:

- クライアントはこれらの資格情報を認可サーバーのトークンエンドポイントに送信します。このリクエストには通常、クライアントの

client_idとclient_secretも含まれますが、一部の実装ではこのフローにクライアントシークレットが不要な場合もあります。

- トークンレスポンス:

- 資格情報が有効な場合、認可サーバーはアクセストークン(およびおそらくリフレッシュトークン)で応答します。クライアントはこのトークンを使用して、ユーザーの代わりにリソースサーバーにリクエストを送信できます。

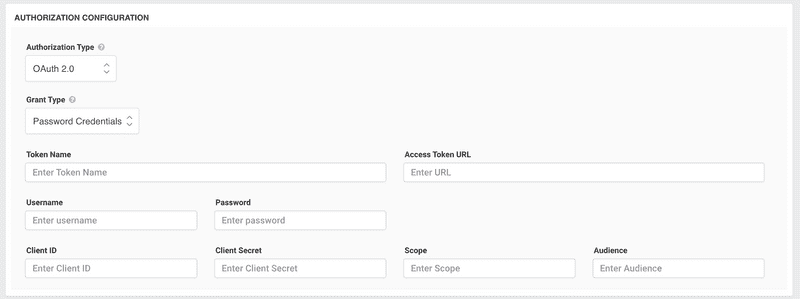

パスワードクレデンシャルの設定方法

- アプリケーションの登録:

- 他のOAuth 2.0フローと同様に、OAuth 2.0プロバイダーにアプリケーションを登録することから始めます。登録後、通常

client_idとclient_secretが発行されます。

- 入力メカニズム:

- ユーザーがユーザー名とパスワードを入力できるメカニズムをクライアントアプリケーションに実装します。これはシンプルなログインフォームで構いません。

- トークンリクエスト:

- ユーザーが資格情報を提供した場合、アプリケーションは認可サーバーのトークンエンドポイントにPOSTリクエストを送信する必要があります。このリクエストには、

grant_type("password"に設定)、username、password、client_id、および場合によってはclient_secretを含める必要があります。HTTPSを使用してこのリクエストが安全に行われることを確認してください。

- トークンレスポンスの処理:

- 資格情報が正しい場合、認可サーバーはアクセストークンで応答し、アプリケーションは安全に保存する必要があります。オプションで、リフレッシュトークンも受け取る場合があり、これは現在のアクセストークンが期限切れになった際に新しいアクセストークンを取得するために使用できます。

- トークンの使用:

- 他のグラントタイプと同様に、アクセストークンを取得したら、ユーザーの代わりにリソースサーバーに認可済みリクエストを送信するために使用できます。

- トークンの更新:

- リフレッシュトークンを受け取り、アクセストークンが期限切れになった場合、ユーザーに再度資格情報を求めることなく、リフレッシュトークンを使用して新しいアクセストークンを取得します。

考慮事項:

セキュリティ上の懸念:このグラントタイプは実際のパスワードをクライアントと共有することを伴うため、重大なセキュリティリスクがあります。クライアントが完全に信頼できることを確認することが不可欠です。

ユーザーエクスペリエンスの低下:ユーザーはサードパーティアプリケーションに直接パスワードを共有しないよう訓練されています。このフローはそのベストプラクティスに反するため、ためらいや不信感を引き起こす可能性があります。

限定的なユースケース:上記の理由から、パスワードクレデンシャルグラントタイプは、内部アプリケーションやクライアントとユーザー間で最大限の信頼が存在する状況など、非常に特定のシナリオにのみ推奨されます。

まとめ:

パスワードクレデンシャルグラントタイプは、信頼できるアプリケーションにとってよりシンプルなフローを提供しますが、固有のセキュリティ上の懸念を伴います。サードパーティアプリケーションでの使用は推奨されず、ファーストパーティアプリケーションでも、ユーザーの資格情報を最大限の注意を払って扱うことが不可欠です。このフローを検討している場合は、利便性とセキュリティへの影響を慎重に比較検討してください。