OAuth 2.0の認可コードグラントタイプ

認可コードグラントタイプは、最も一般的に使用されるOAuth 2.0のグラントタイプの1つです。クライアントシークレットを機密に保持できるアプリケーション向けに特別に設計されており、サーバーサイドアプリケーションに最適です。

認可コードはどのように機能するのか?

- リダイレクト:

- クライアントアプリケーションは、ユーザーをOAuth 2.0認可サーバーの認可エンドポイントにリダイレクトします。このリダイレクトには通常、

client_id、response_type("code"に設定)、redirect_uri(ユーザーが許可/拒否した後に認可サーバーがユーザーを送るURL)、scope(アプリケーションがリクエストしているアクセスレベルを指定)などのクエリパラメータが含まれます。

- ユーザー認証:

- ユーザーは認可サーバーにログイン(まだログインしていない場合)し、クライアントアプリケーションからのアクセスリクエストを確認します。

- 認可コードの発行:

- ユーザーが許可を付与すると、先に提供された

redirect_uriを通じてクライアントアプリケーションにリダイレクトされます。リダイレクトにはURLに認可コードも含まれます。

- トークン交換:

- クライアントアプリケーションは、認可サーバーのトークンエンドポイントにPOSTリクエストを送信して、認可コードをアクセストークンと交換します。このリクエストには、認可コード、

client_id、client_secret、redirect_uri、grant_type("authorization_code"に設定)が含まれます。

- アクセストークンの発行:

- 認可サーバーが提供されたコードとクライアント資格情報の検証に成功すると、クライアントアプリケーションにアクセストークン(およびオプションでリフレッシュトークン)を返します。

- 保護されたリソースへのアクセス:

- クライアントアプリケーションは、取得したアクセストークンを使用して、ユーザーの代わりにリソースサーバー(API)にリクエストを送信します。

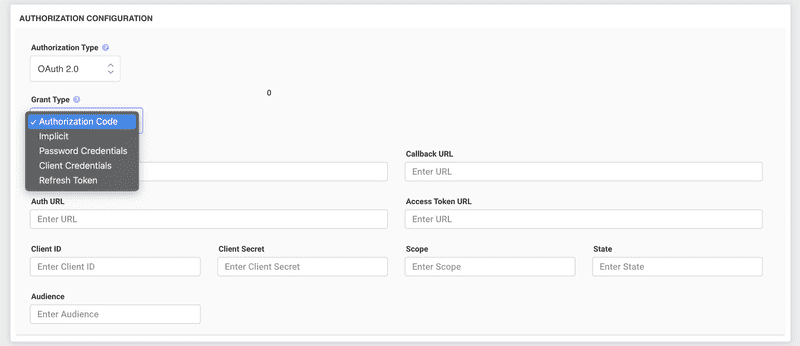

認可コードの設定方法

- アプリケーションの登録:

- OAuthフローを開始する前に、OAuth 2.0プロバイダーにアプリケーションを登録します。登録が成功すると、

client_idとclient_secretが発行されます。

- リダイレクトURIの設定:

- アプリケーションの登録時に、

redirect_uriの提供を求められることがよくあります。このURIは、ユーザーがアクセスを許可/拒否した後に認可サーバーがユーザーを送る場所です。このURIが正確で安全(通常はHTTPSを使用)であることを確認してください。

- OAuthフローの実装:

- アプリケーションの言語やフレームワークと互換性のあるライブラリまたはSDKを使用して、このプロセスを簡素化します。

- 必要なクエリパラメータを使用して、ユーザーを認可サーバーの認可エンドポイントにリダイレクトしてフローを開始します。

- 登録した

redirect_uriに一致するエンドポイントをサーバーに実装します。このエンドポイントが受信する認可コードを処理します。 - トークンエンドポイントにPOSTリクエストを送信して、認可コードをアクセストークンと交換します。

- クライアントシークレットの保護:

client_secretをクライアントサイドのコードに公開しないでください。認可コードをアクセストークンと交換する際にのみ、サーバーサイドで使用してください。

- トークンの保存:

- アクセストークンを取得したら、安全に保存します。アプリケーションのニーズに応じて、サーバーメモリ、データベース、またはセキュアなCookieに保存できます。暗号化された通信を確保するために、常にHTTPSを使用してください。

- トークンの有効期限の処理:

- アクセストークンは通常、有効期間が短いです。リフレッシュトークンがある場合は、ユーザーの再認証なしに新しいアクセストークンを取得するために使用します。

認可コードに関する最終考察

認可コードグラントタイプは、特にサーバーサイドアプリケーションにおいて、ユーザー認可を取得するための堅牢で安全な方法です。認可コードをアクセストークンに交換する追加ステップにより、ユーザー資格情報への直接アクセスが回避されます。実装時には、常にセキュリティを優先し、HTTPSを使用し、クライアントシークレットとトークンを安全に管理してください。