Autorizzazione OAuth 2.0

OAuth 2.0 è un framework di autorizzazione, diventato lo standard de facto per autorizzare l'accesso a risorse protette. Consente alle applicazioni di terze parti di accedere ai dati degli utenti senza esporre le credenziali dell'utente. Invece di condividere le password, i servizi forniscono token.

Contesto

Immaginate di voler utilizzare un'applicazione di terze parti che deve accedere ai dati del vostro account Google. Non vorreste fornire a questa app di terze parti il vostro nome utente e la password di Google, giusto? È qui che entra in gioco OAuth. Vi permette di concedere a questa applicazione l'accesso ai vostri dati Google senza condividere le vostre credenziali Google.

Fondamenti di OAuth 2.0

OAuth 2.0 si concentra sulla semplicità per lo sviluppatore client fornendo flussi di autorizzazione specifici per applicazioni web, applicazioni desktop, telefoni cellulari e dispositivi per il salotto. Ecco una panoramica semplificata:

Resource Owner: L'utente che autorizza un'applicazione ad accedere al suo account. L'accesso dell'applicazione all'account dell'utente è limitato allo "scope" dell'autorizzazione concessa (es. lettura o scrittura di un tipo specifico di dati).

Client: L'applicazione che vuole accedere all'account dell'utente. Prima di poterlo fare, deve essere autorizzata dall'utente e l'autorizzazione deve essere validata dall'API.

Resource Server: Il server che ospita gli account utente. Può accettare e rispondere a richieste di risorse protette utilizzando token di accesso.

Authorization Server: Questo server verifica l'identità dell'utente e poi emette token di accesso all'applicazione.

Flussi OAuth 2.0

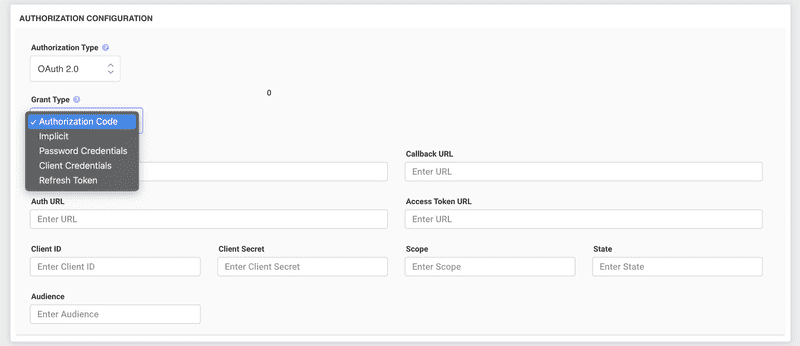

Ci sono diversi "flussi" o "grant type" per diversi tipi di applicazioni e casi d'uso:

Authorization Code (per app in esecuzione su un web server): Questo è il flusso più comune, specialmente per le app web. Implica il reindirizzamento dell'utente al servizio, dove effettua il login. Dopo il login, viene reindirizzato all'applicazione con un codice di autorizzazione, che l'applicazione può scambiare con un token di accesso.

Implicit (per app in esecuzione nel browser): Questo flusso è per app basate sullo user-agent (es. single-page app) dove il token di accesso viene restituito immediatamente senza un passaggio aggiuntivo di scambio del codice di autorizzazione.

Resource Owner Password Credentials: Questo flusso consente all'applicazione di fornire direttamente il nome utente e la password dell'utente. È raccomandato solo per applicazioni affidabili, poiché comporta la condivisione delle credenziali dell'utente.

Client Credentials: Utilizzato quando il client stesso è il resource owner; ad esempio, quando il client è un servizio in background.

Token

Invece di utilizzare le credenziali dell'utente, OAuth 2.0 utilizza token. Ce ne sono due tipi:

Access Token: Consente all'applicazione di effettuare richieste API per conto dell'utente. Ha una durata breve.

Refresh Token: Può essere utilizzato per ottenere un nuovo token di accesso se quello originale è scaduto. Ha una durata più lunga rispetto al token di accesso.

Sicurezza

OAuth 2.0 si basa su SSL/TLS per la sicurezza. Garantisce la riservatezza dei dati tra il client, il server di autorizzazione e il server delle risorse. Anche se gli aggressori riescono a intercettare un token di accesso, non possono utilizzarlo oltre la sua scadenza (tipicamente di breve durata) o al di fuori dello scope per il quale è stato emesso.

Conclusione

OAuth 2.0 è un framework potente e flessibile che consente alle applicazioni di terze parti di accedere ai dati degli utenti senza esporre le credenziali dell'utente. È diventato uno strumento essenziale nel web moderno, fornendo a utenti e sviluppatori un mezzo sicuro ed efficiente per concedere e gestire i permessi attraverso vari servizi e applicazioni.