Grant Type Password Credentials in OAuth 2.0

Il Grant Type Password Credentials, spesso chiamato semplicemente flusso "Resource Owner Password Credentials" (ROPC), è un modo per gli utenti di fornire direttamente il proprio nome utente e password per ottenere un token di accesso. Questo grant type è adatto per applicazioni affidabili, come quelle di proprietà del servizio stesso. Non è raccomandato per applicazioni di terze parti, poiché prevede la condivisione delle credenziali sensibili della password direttamente con l'applicazione client.

Come Funziona il Password Credentials?

- Input dell'Utente:

- L'utente fornisce il proprio nome utente e password direttamente all'applicazione client.

- Richiesta del Token:

- Il client invia poi queste credenziali all'endpoint token del server di autorizzazione. Questa richiesta include tipicamente anche il

client_ide ilclient_secretdel client, sebbene alcune implementazioni potrebbero non richiedere il client secret per questo flusso.

- Risposta del Token:

- Se le credenziali sono valide, il server di autorizzazione risponde con un token di accesso (e possibilmente un refresh token). Il client può quindi utilizzare questo token per effettuare richieste per conto dell'utente al server delle risorse.

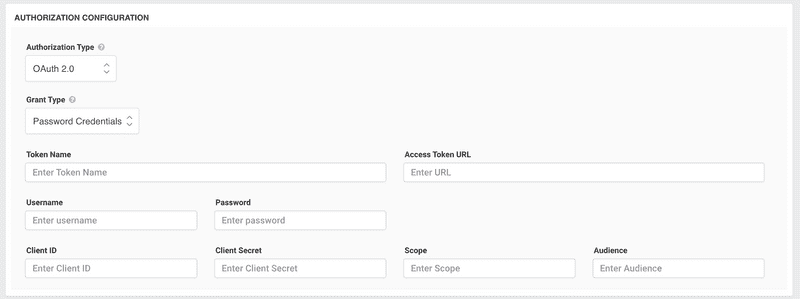

Come Configurare il Password Credentials?

- Registrare la Vostra Applicazione:

- Come per gli altri flussi OAuth 2.0, iniziate registrando la vostra applicazione presso il provider OAuth 2.0. Riceverete solitamente un

client_ide unclient_secretdopo la registrazione.

- Meccanismo di Input:

- Implementate un meccanismo nella vostra applicazione client dove gli utenti possono inserire il proprio nome utente e password. Potrebbe essere un semplice modulo di login.

- Richiesta del Token:

- Quando gli utenti forniscono le loro credenziali, la vostra applicazione dovrebbe effettuare una richiesta POST all'endpoint token del server di autorizzazione. Questa richiesta dovrebbe includere

grant_type(impostato su "password"),username,password,client_ide possibilmenteclient_secret. Assicuratevi che questa richiesta sia effettuata in modo sicuro utilizzando HTTPS.

- Gestire la Risposta del Token:

- Se le credenziali sono corrette, il server di autorizzazione risponderà con un token di accesso, che la vostra applicazione dovrebbe memorizzare in modo sicuro. Opzionalmente, potreste anche ricevere un refresh token, che può essere utilizzato per ottenere nuovi token di accesso quando quello corrente scade.

- Utilizzare il Token:

- Come per gli altri grant type, una volta ottenuto un token di accesso, potete utilizzarlo per effettuare richieste autorizzate al server delle risorse per conto dell'utente.

- Rinnovo del Token:

- Se avete ricevuto un refresh token e il token di accesso scade, utilizzate il refresh token per ottenere un nuovo token di accesso senza chiedere nuovamente le credenziali all'utente.

Considerazioni:

Preoccupazioni di Sicurezza: Questo grant type prevede la condivisione della password effettiva con il client, il che rappresenta un rischio significativo per la sicurezza. È essenziale assicurarsi che il client sia completamente affidabile.

Esperienza Utente Ridotta: Gli utenti sono addestrati a non condividere le password direttamente con applicazioni di terze parti. Questo flusso va contro quella migliore pratica, potenzialmente causando esitazione o sfiducia.

Casi d'Uso Limitati: Per i motivi sopra indicati, il Grant Type Password Credentials è raccomandato solo per scenari molto specifici, come applicazioni interne o situazioni in cui esiste massima fiducia tra il client e l'utente.

Conclusione:

Il Grant Type Password Credentials offre un flusso più diretto per applicazioni affidabili ma comporta preoccupazioni intrinseche di sicurezza. Il suo utilizzo è sconsigliato per applicazioni di terze parti, e anche per applicazioni di prima parte, è essenziale gestire le credenziali dell'utente con la massima cura. Se state considerando questo flusso, valutate attentamente la comodità rispetto alle implicazioni di sicurezza.