Grant Type Authorization Code in OAuth 2.0

Il Grant Type Authorization Code è uno dei grant type OAuth 2.0 più comunemente utilizzati. È specificamente progettato per applicazioni che possono mantenere in modo confidenziale il proprio client secret, rendendolo ideale per le applicazioni lato server.

Come Funziona l'Authorization Code?

- Reindirizzamento:

- L'applicazione client reindirizza l'utente all'endpoint di autorizzazione del server di autorizzazione OAuth 2.0. Questo reindirizzamento include tipicamente parametri di query come

client_id,response_type(impostato su "code"),redirect_uri(dove il server di autorizzazione invierà l'utente dopo aver concesso/negato il permesso) escope(che specifica il livello di accesso richiesto dall'applicazione).

- Autenticazione dell'Utente:

- L'utente accede al server di autorizzazione (se non già autenticato) e rivede la richiesta di accesso dell'applicazione client.

- Emissione del Codice di Autorizzazione:

- Se l'utente concede il permesso, viene reindirizzato all'applicazione client tramite il

redirect_urifornito in precedenza. Il reindirizzamento include anche un codice di autorizzazione nell'URL.

- Scambio del Token:

- L'applicazione client scambia il codice di autorizzazione con un token di accesso effettuando una richiesta POST all'endpoint token del server di autorizzazione. Questa richiesta contiene il codice di autorizzazione,

client_id,client_secret,redirect_uriegrant_type(impostato su "authorization_code").

- Emissione del Token di Accesso:

- Se il server di autorizzazione verifica con successo il codice fornito e le credenziali del client, restituisce un token di accesso (e opzionalmente, un refresh token) all'applicazione client.

- Accesso alla Risorsa Protetta:

- L'applicazione client utilizza il token di accesso ottenuto per effettuare richieste al server delle risorse (API) per conto dell'utente.

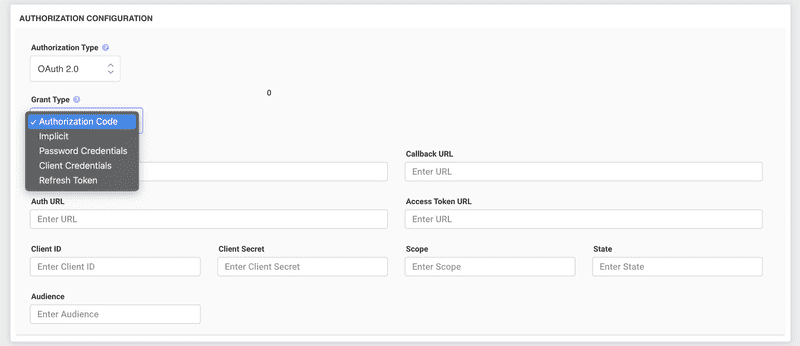

Come Configurare l'Authorization Code?

- Registrare la Vostra Applicazione:

- Prima di iniziare il flusso OAuth, registrate la vostra applicazione presso il provider OAuth 2.0. Dopo la registrazione riuscita, riceverete un

client_ide unclient_secret.

- Configurazione dell'URI di Reindirizzamento:

- Durante la registrazione della vostra applicazione, vi verrà spesso chiesto di fornire un

redirect_uri. Questo URI è dove il server di autorizzazione invierà gli utenti dopo che concedono/negano l'accesso. Assicuratevi che questo URI sia accurato e sicuro (tipicamente utilizzando HTTPS).

- Implementare il Flusso OAuth:

- Utilizzate una libreria o SDK compatibile con il linguaggio e il framework della vostra applicazione per semplificare questo processo.

- Iniziate il flusso reindirizzando gli utenti all'endpoint di autorizzazione del server di autorizzazione con i parametri di query necessari.

- Implementate un endpoint sul vostro server che corrisponda al

redirect_uriche avete registrato. Questo endpoint gestirà il codice di autorizzazione in arrivo. - Scambiate il codice di autorizzazione con un token di accesso effettuando una richiesta POST all'endpoint token.

- Proteggere il Client Secret:

- Non esponete mai il vostro

client_secretnel codice lato client. Utilizzatelo solo lato server quando scambiate il codice di autorizzazione con un token di accesso.

- Memorizzazione del Token:

- Una volta ottenuto un token di accesso, memorizzatelo in modo sicuro. A seconda delle esigenze della vostra applicazione, questo potrebbe essere nella memoria del server, in un database o in un cookie sicuro. Utilizzate sempre HTTPS per garantire comunicazioni crittografate.

- Gestire la Scadenza del Token:

- I token di accesso hanno spesso una durata breve. Se avete un refresh token, utilizzatelo per ottenere un nuovo token di accesso senza che l'utente debba riautenticarsi.

Considerazioni Finali sull'Authorization Code

Il Grant Type Authorization Code è un metodo robusto e sicuro per ottenere l'autorizzazione dell'utente, specialmente per le applicazioni lato server. Il passaggio aggiuntivo dello scambio di un codice di autorizzazione con un token di accesso garantisce che si eviti l'accesso diretto alle credenziali dell'utente. Durante l'implementazione, date sempre priorità alla sicurezza, utilizzando HTTPS e gestendo in modo sicuro i client secret e i token.