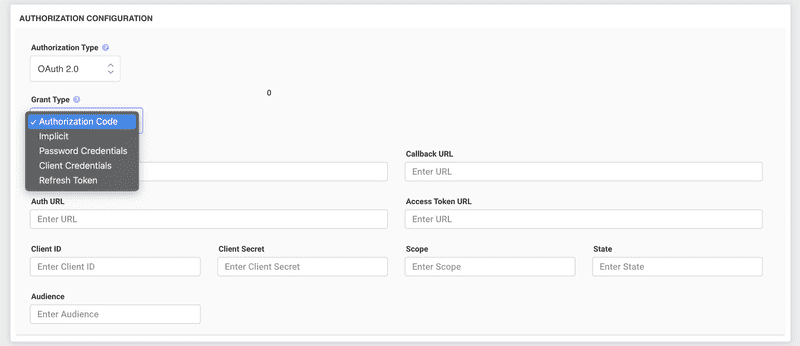

Czym jest typ autoryzacji (Grant Type)?

Kontekst autoryzacji OAuth 2.0

W ramach autoryzacji OAuth 2.0 termin "Grant Type" (typ autoryzacji) odnosi sie do metody, za pomoca ktorej aplikacja uzyskuje token dostepu. W istocie typ autoryzacji okresla rodzaj przeplywu autoryzacji, ktorego aplikacja uzyje do uzyskania dostepu do danych uzytkownika.

Rozne typy autoryzacji w OAuth 2.0

OAuth 2.0 definiuje kilka typow autoryzacji, dostosowanych do roznych scenariuszy aplikacji:

- Authorization Code:

- Najlepszy dla: Aplikacji, ktore moga bezpiecznie przechowywac sekret klienta, czesto aplikacji po stronie serwera.

- Przeplyw: Uzytkownik jest najpierw przekierowany do serwera uwierzytelniania. Po pomyslnym uwierzytelnieniu jest przekierowany z powrotem do aplikacji z kodem autoryzacji. Aplikacja wymienia ten kod na token dostepu.

- Implicit:

- Najlepszy dla: Aplikacji zorientowanych na agenta uzytkownika, jak aplikacje jednostronicowe.

- Przeplyw: Odzwierciedla przeplyw Authorization Code, ale token dostepu jest dostarczany bezposrednio bez posredniego kodu. Jest uznawany za mniej bezpieczny niz metoda Authorization Code.

- Password (Resource Owner Password Credentials):

- Najlepszy dla: Aplikacji o wysokim poziomie zaufania, czesto nalezacych do tej samej organizacji co serwer zasobow.

- Przeplyw: Uzytkownicy bezposrednio wprowadzaja nazwe uzytkownika i haslo do aplikacji. Aplikacja nastepnie uzywa tych danych uwierzytelniajacych do pobrania tokenu dostepu. Ten przeplyw jest generalnie odradzany, chyba ze klient jest bardzo zaufany.

- Client Credentials:

- Najlepszy dla: Uslug lub aplikacji, ktore potrzebuja dostepu do wlasnych zasobow, nie zasobow uzytkownika.

- Przeplyw: Aplikacja uwierzytelnia sie przy uzyciu wlasnych danych uwierzytelniajacych (jak ID klienta i sekret) i otrzymuje token dostepu w zamian.

- Device Code (dla urzadzen bez pelnych mozliwosci przegladarki):

- Najlepszy dla: Urzadzen takich jak telewizory Smart TV, konsole do gier lub drukarki.

- Przeplyw: Urzadzenie komunikuje sie z serwerem autoryzacji w celu uzyskania kodu urzadzenia i kodu uzytkownika. Uzytkownik wprowadza kod uzytkownika na innym urzadzeniu (np. smartfonie). Po weryfikacji urzadzenie otrzymuje token dostepu.

- Refresh Token:

- Uzycie: Nie jest samodzielnym przeplywem, ale uzupelnia inne typy autoryzacji. Gdy token dostepu wygasnie, refresh token pozwala aplikacji uzyskac nowy bez koniecznosci ponownego logowania uzytkownika.

Dlaczego typy autoryzacji sa wazne?

Typy autoryzacji oferuja elastycznosc dla roznych kontekstow aplikacji. Kazdy z nich zapewnia, ze uzyskanie tokenu dostepu jest tak bezpieczne, jak to mozliwe, biorac pod uwage ograniczenia aplikacji. Wybor typu autoryzacji wplywa na interakcje miedzy klientem, uzytkownikiem i serwerem autoryzacji, czyniaca jego prawidlowy wybor kluczowym zarowno dla uzywalnosci, jak i bezpieczenstwa.