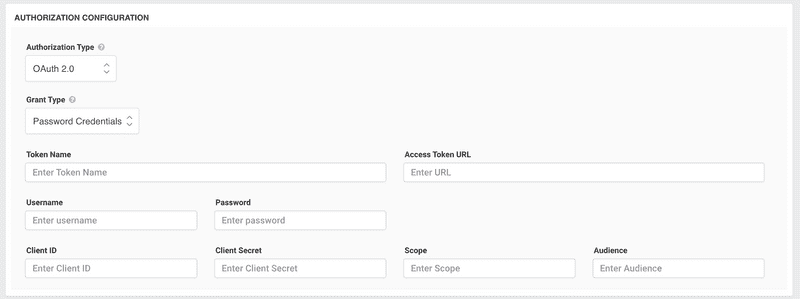

Typ autoryzacji Password Credentials w OAuth 2.0

Typ autoryzacji Password Credentials, czesto nazywany przeplywem "Resource Owner Password Credentials" (ROPC), to sposob na bezposrednie podanie nazwy uzytkownika i hasla w celu uzyskania tokenu dostepu. Ten typ autoryzacji jest odpowiedni dla zaufanych aplikacji, takich jak te nalezace do samej uslugi. Nie jest zalecany dla aplikacji stron trzecich, poniewaz wiaze sie z udostepnianiem poufnych danych uwierzytelniajacych bezposrednio aplikacji klienckiej.

Jak dziala typ Password Credentials?

- Dane wejsciowe uzytkownika:

- Uzytkownik podaje swoja nazwe uzytkownika i haslo bezposrednio w aplikacji klienckiej.

- Zadanie tokenu:

- Klient nastepnie wysyla te dane uwierzytelniajace do punktu koncowego tokenu serwera autoryzacji. Zadanie to zazwyczaj zawiera rowniez

client_idiclient_secretklienta, chociaz niektore implementacje moga nie wymagac tajnego klucza klienta w tym przeplywnie.

- Odpowiedz z tokenem:

- Jesli dane uwierzytelniajace sa prawidlowe, serwer autoryzacji odpowiada tokenem dostepu (i ewentualnie tokenem odswiezania). Klient moze nastepnie uzyc tego tokenu do wysylania zadan w imieniu uzytkownika do serwera zasobow.

Jak skonfigurowac typ Password Credentials?

- Zarejestruj swoja aplikacje:

- Tak jak w przypadku innych przeplywow OAuth 2.0, zacznij od zarejestrowania swojej aplikacji u dostawcy OAuth 2.0. Po rejestracji zazwyczaj otrzymasz

client_idiclient_secret.

- Mechanizm wprowadzania danych:

- Zaimplementuj mechanizm w swojej aplikacji klienckiej, w ktorym uzytkownicy moga wpisac swoja nazwe uzytkownika i haslo. Moze to byc prosty formularz logowania.

- Zadanie tokenu:

- Gdy uzytkownicy podadza swoje dane uwierzytelniajace, Twoja aplikacja powinna wyslac zadanie POST do punktu koncowego tokenu serwera autoryzacji. Zadanie to powinno zawierac

grant_type(ustawiony na "password"),username,password,client_idi ewentualnieclient_secret. Upewnij sie, ze to zadanie jest wysylane bezpiecznie przy uzyciu HTTPS.

- Obsluga odpowiedzi z tokenem:

- Jesli dane uwierzytelniajace sa poprawne, serwer autoryzacji odpowie tokenem dostepu, ktory Twoja aplikacja powinna bezpiecznie przechowywac. Opcjonalnie mozesz rowniez otrzymac token odswiezania, ktory mozna uzyc do uzyskania nowych tokenow dostepu po wygasnieciu biezacego.

- Uzycie tokenu:

- Tak jak w przypadku innych typow autoryzacji, po uzyskaniu tokenu dostepu mozesz go uzywac do wysylania autoryzowanych zadan do serwera zasobow w imieniu uzytkownika.

- Odnawianie tokenu:

- Jesli otrzymales token odswiezania, a token dostepu wygasl, uzyj tokenu odswiezania, aby uzyskac nowy token dostepu bez koniecznosci ponownego pytania uzytkownika o dane uwierzytelniajace.

Kwestie do rozważenia:

Obawy dotyczace bezpieczenstwa: Ten typ autoryzacji wiaze sie z udostepnianiem rzeczywistego hasla klientowi, co stanowi znaczace ryzyko bezpieczenstwa. Istotne jest upewnienie sie, ze klient jest w pelni godny zaufania.

Obnizony komfort uzytkownika: Uzytkownicy sa szkoleni, aby nie udostepniac hasel bezposrednio aplikacjom stron trzecich. Ten przeplyw jest sprzeczny z ta najlepsza praktyka, potencjalnie powodujac wahanie lub brak zaufania.

Ograniczone przypadki uzycia: Z powyzszych powodow typ autoryzacji Password Credentials jest zalecany tylko w bardzo konkretnych scenariuszach, takich jak wewnetrzne aplikacje lub sytuacje, w ktorych istnieje maksymalne zaufanie miedzy klientem a uzytkownikiem.

Podsumowanie:

Typ autoryzacji Password Credentials oferuje prostszy przeplyw dla zaufanych aplikacji, ale wiaze sie z inherentnymi obawami dotyczacymi bezpieczenstwa. Jego uzycie jest odradzan dla aplikacji stron trzecich, a nawet w przypadku aplikacji wlasnych istotne jest obchodzenie sie z danymi uwierzytelniajacymi uzytkownika z najwyzsza ostroznoscia. Jesli rozważasz ten przeplyw, dokladnie zważ wygode wzgledem implikacji bezpieczenstwa.