Typ autoryzacji Implicit w OAuth 2.0

Typ autoryzacji Implicit, znany rowniez jako metoda "token", zostal zaprojektowany glownie dla aplikacji po stronie klienta, w ktorych klient nie moze bezpiecznie przechowywac tajnego klucza (client secret). Takie aplikacje obejmuja aplikacje jednostronicowe (SPA) lub inne aplikacje oparte na przegladarce. Zamiast otrzymywac kod autoryzacyjny, ktory trzeba wymienic na token dostepu, aplikacja otrzymuje token dostepu bezposrednio.

Jak dziala typ autoryzacji Implicit?

- Przekierowanie:

- Aplikacja kliencka przekierowuje uzytkownika do punktu koncowego autoryzacji serwera autoryzacji OAuth 2.0. Przekierowanie to zazwyczaj zawiera parametry zapytania, takie jak

client_id,response_type(ustawiony na "token" dla Implicit Grant),redirect_uri(gdzie serwer autoryzacji przekieruje po udzieleniu/odmowie dostepu) iscope(wskazujacy zadany poziom dostepu).

- Uwierzytelnienie uzytkownika:

- Uzytkownik loguje sie na serwerze autoryzacji (jesli jeszcze nie jest zalogowany) i przegladaask zadan dostepu od aplikacji klienckiej.

- Wydanie tokenu dostepu:

- Jesli uzytkownik udzieli dostepu, serwer autoryzacji przekierowuje go z powrotem do aplikacji klienckiej przez podany

redirect_uri. Adres URI przekierowania zawiera token dostepu (i jego czas wygasniecia) bezposrednio w czesci fragmentu URL.

- Dostep do chronionego zasobu:

- Aplikacja kliencka wyodrebnia token dostepu z fragmentu URL i przechowuje go (np. w local storage lub sesji). Nastepnie uzywa tego tokenu do wysylania zadan do serwera zasobow (API) w imieniu uzytkownika.

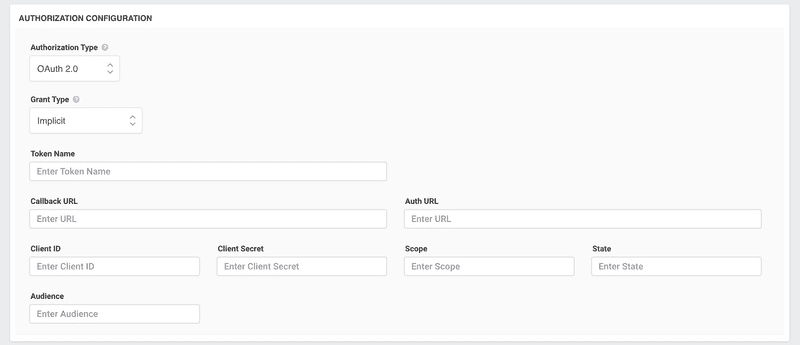

Jak skonfigurowac typ autoryzacji Implicit?

- Zarejestruj swoja aplikacje:

- Zacznij od zarejestrowania swojej aplikacji u dostawcy OAuth 2.0. Po pomyslnej rejestracji zazwyczaj otrzymasz

client_id.

- Konfiguracja Redirect URI:

- Podaj

redirect_uripodczas rejestracji. Serwer autoryzacji przekieruje uzytkownikow na ten adres URI po podjęciu decyzji o udzieleniu lub odmowie dostepu. Upewnij sie, ze ten adres URI jest bezpieczny (zazwyczaj uzywajacy HTTPS) i moze obslugiwac wyodrebnianie tokenu z fragmentu URL.

- Zainicjuj przeplyw OAuth:

- Przekieruj uzytkownikow do punktu koncowego autoryzacji serwera autoryzacji z niezbednymi parametrami. Uzyj bibliotek lub SDK odpowiednich dla jezyka lub frameworka Twojej aplikacji, aby ulatwic ten proces.

- Wyodrebnij i przechowaj token:

- Po przekierowaniu z powrotem wyodrebnij token dostepu z fragmentu URL. Przechowuj token bezpiecznie, rozważajac opcje przechowywania po stronie klienta, takie jak Web Storage (localStorage lub sessionStorage) lub ciasteczka. Upewnij sie, ze jest chroniony przed atakami cross-site scripting (XSS).

- Uzyj tokenu:

- Dolacz token dostepu do zadan API wysylanych do serwera zasobow.

- Obsluga wygasniecia tokenu:

- Poniewaz Implicit Grant zazwyczaj nie dostarcza tokenow odswiezania, gdy token dostepu wygasnie, moze byc konieczne ponowne zainicjowanie przeplywu OAuth w celu uzyskania nowego tokenu.

Kwestie do rozważenia:

Bezpieczenstwo: Typ autoryzacji Implicit jest uwazany za mniej bezpieczny niz typ Authorization Code, szczegolnie dlatego, ze token dostepu jest eksponowany w adresie URL. Moze to stanowic ryzyko w srodowiskach, gdzie adresy URL moga byc logowane lub dostepne dla osob trzecich.

Brak tokenu odswiezania: Zazwyczaj typ Implicit nie dostarcza tokenow odswiezania. Dlatego gdy token dostepu wygasnie, moze byc konieczne powtorzenie calego przeplywu.

Wycofywanie: Ze wzgledu na inherentne obawy dotyczace bezpieczenstwa, dokument OAuth 2.0 Security Best Current Practice zaleca unikanie typu Implicit na rzecz Authorization Code z PKCE (Proof Key for Code Exchange) dla klientow publicznych, takich jak SPA.

Podsumowanie:

Chociaz typ autoryzacji Implicit oferuje prostszy przeplyw dla aplikacji po stronie klienta, jego obawy dotyczace bezpieczenstwa doprowadzily do rekomendacji przeciwko jego uzywaniu w nowoczesnych aplikacjach. Jesli tworzysz nowe aplikacje, szczegolnie SPA, rozważ uzycie typu Authorization Code z PKCE dla bardziej bezpiecznego podejscia.