Password Credentials Grant Type i OAuth 2.0

Password Credentials Grant Type, ofte bare kaldet "Resource Owner Password Credentials" (ROPC) flowet, er en måde for brugere direkte at angive deres brugernavn og adgangskode for at opnå et adgangstoken. Denne tildelingstype er velegnet til betroede applikationer, såsom dem, der ejes af tjenesten selv. Den anbefales ikke til tredjepartsapplikationer, da den involverer deling af følsomme adgangskodelegitimationsoplysninger direkte med klientapplikationen.

Hvordan fungerer Password Credentials?

- Brugerinput:

- Brugeren angiver sit brugernavn og adgangskode direkte til klientapplikationen.

- Anmodning om token:

- Klienten sender derefter disse legitimationsoplysninger til autorisationsserverens token-endpoint. Denne forespørgsel inkluderer typisk også klientens

client_idogclient_secret, selvom nogle implementeringer muligvis ikke kræver client secret for dette flow.

- Token-svar:

- Hvis legitimationsoplysningerne er gyldige, svarer autorisationsserveren med et adgangstoken (og muligvis et refresh token). Klienten kan derefter bruge dette token til at sende forespørgsler på vegne af brugeren til ressourceserveren.

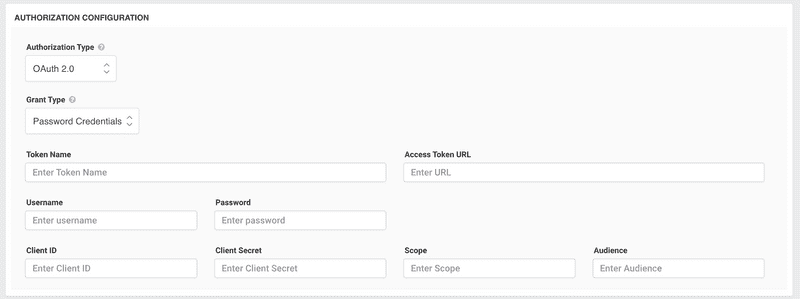

Sådan konfigurerer du Password Credentials

- Registrer din applikation:

- Som med andre OAuth 2.0-flows, start med at registrere din applikation hos OAuth 2.0-udbyderen. Du får normalt en

client_idogclient_secretefter registrering.

- Inputmekanisme:

- Implementer en mekanisme i din klientapplikation, hvor brugere kan indtaste deres brugernavn og adgangskode. Dette kan være en simpel loginformular.

- Token-forespørgsel:

- Når brugere angiver deres legitimationsoplysninger, skal din applikation sende en POST-forespørgsel til autorisationsserverens token-endpoint. Denne forespørgsel skal inkludere

grant_type(sat til "password"),username,password,client_idog muligvisclient_secret. Sørg for, at denne forespørgsel sendes sikkert via HTTPS.

- Håndter token-svaret:

- Hvis legitimationsoplysningerne er korrekte, svarer autorisationsserveren med et adgangstoken, som din applikation skal gemme sikkert. Valgfrit kan du også modtage et refresh token, der kan bruges til at opnå nye adgangstokens, når det aktuelle udløber.

- Brug tokenet:

- Som med andre tildelingstyper kan du, når du har et adgangstoken, bruge det til at sende autoriserede forespørgsler til ressourceserveren på vegne af brugeren.

- Token-fornyelse:

- Hvis du modtog et refresh token, og adgangstokenet udløber, brug refresh tokenet til at få et nyt adgangstoken uden at bede brugeren om deres legitimationsoplysninger igen.

Overvejelser:

Sikkerhedsproblemer: Denne tildelingstype involverer deling af den faktiske adgangskode med klienten, hvilket er en betydelig sikkerhedsrisiko. Det er essentielt at sikre, at klienten er fuldstændig troværdig.

Forringet brugeroplevelse: Brugere er trænet i ikke at dele adgangskoder direkte med tredjepartsapplikationer. Dette flow går imod den bedste praksis og kan potentielt forårsage tøven eller mistillid.

Begrænsede anvendelsesscenarier: På grund af ovenstående grunde anbefales Password Credentials Grant Type kun til meget specifikke scenarier, som interne applikationer eller situationer, hvor maksimal tillid eksisterer mellem klienten og brugeren.

Konklusion:

Password Credentials Grant Type tilbyder et mere ligetil flow for betroede applikationer, men kommer med iboende sikkerhedsproblemer. Dens brug frarådes til tredjepartsapplikationer, og selv for førstepartsapplikationer er det essentielt at håndtere brugerens legitimationsoplysninger med den yderste omhu. Hvis du overvejer dette flow, afvej bekvemmeligheden mod sikkerhedsimplikationerne omhyggeligt.