Tipul de autorizare Password Credentials în OAuth 2.0

Tipul de autorizare Password Credentials, adesea denumit fluxul „Resource Owner Password Credentials" (ROPC), este o modalitate pentru utilizatori de a furniza direct numele de utilizator și parola pentru a obține un token de acces. Acest tip de autorizare este potrivit pentru aplicațiile de încredere, cum ar fi cele deținute de serviciul în sine. Nu este recomandat pentru aplicațiile terțe, deoarece implică partajarea credențialelor sensibile de parolă direct cu aplicația client.

Cum funcționează Password Credentials?

Introducerea utilizatorului: Utilizatorul furnizează numele de utilizator și parola direct aplicației client.

Solicitarea token-ului: Clientul trimite apoi aceste credențiale către endpoint-ul de token al serverului de autorizare. Această cerere include de obicei

client_idșiclient_secretale clientului, deși unele implementări ar putea să nu necesite secretul clientului pentru acest flux.Răspunsul cu token: Dacă credențialele sunt valide, serverul de autorizare răspunde cu un token de acces (și posibil un token de reîmprospătare). Clientul poate apoi utiliza acest token pentru a face cereri în numele utilizatorului către serverul de resurse.

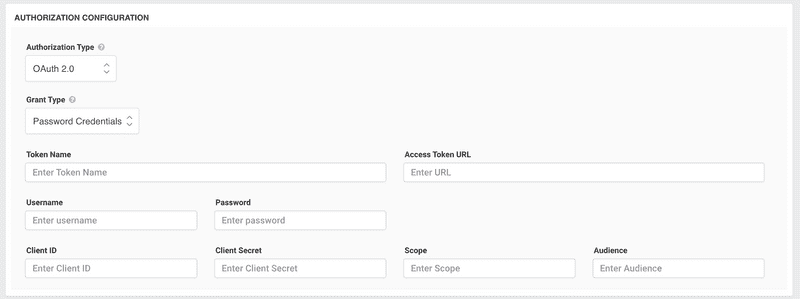

Cum să configurați Password Credentials?

Înregistrați aplicația: Ca și la alte fluxuri OAuth 2.0, începeți prin înregistrarea aplicației la furnizorul OAuth 2.0. Veți primi de obicei un

client_idși unclient_secretdupă înregistrare.Mecanism de introducere: Implementați un mecanism în aplicația client unde utilizatorii pot introduce numele de utilizator și parola. Acesta ar putea fi un formular simplu de autentificare.

Cererea de token: Când utilizatorii furnizează credențialele, aplicația ar trebui să facă o cerere POST către endpoint-ul de token al serverului de autorizare. Această cerere ar trebui să includă

grant_type(setat la „password"),username,password,client_idși posibilclient_secret. Asigurați-vă că această cerere este făcută securizat folosind HTTPS.Gestionarea răspunsului cu token: Dacă credențialele sunt corecte, serverul de autorizare va răspunde cu un token de acces, pe care aplicația ar trebui să îl stocheze în siguranță. Opțional, puteți primi și un token de reîmprospătare, care poate fi utilizat pentru a obține noi token-uri de acces când cel curent expiră.

Utilizarea token-ului: Ca și la alte tipuri de autorizare, odată ce aveți un token de acces, îl puteți utiliza pentru a face cereri autorizate către serverul de resurse în numele utilizatorului.

Reînnoirea token-ului: Dacă ați primit un token de reîmprospătare și token-ul de acces expiră, utilizați token-ul de reîmprospătare pentru a obține un nou token de acces fără a cere din nou credențialele utilizatorului.

Considerații:

Probleme de securitate: Acest tip de autorizare implică partajarea parolei reale cu clientul, ceea ce este un risc semnificativ de securitate. Este esențial să vă asigurați că clientul este complet de încredere.

Experiență de utilizator redusă: Utilizatorii sunt instruiți să nu partajeze parolele direct cu aplicațiile terțe. Acest flux contravine acestei bune practici, putând cauza ezitare sau neîncredere.

Cazuri de utilizare limitate: Din motivele de mai sus, tipul de autorizare Password Credentials este recomandat doar pentru scenarii foarte specifice, precum aplicațiile interne sau situațiile în care există încredere maximă între client și utilizator.

Concluzie:

Tipul de autorizare Password Credentials oferă un flux mai direct pentru aplicațiile de încredere, dar vine cu probleme de securitate inerente. Utilizarea sa este descurajată pentru aplicațiile terțe, și chiar pentru aplicațiile proprii, este esențial să gestionați credențialele utilizatorului cu cea mai mare grijă. Dacă luați în considerare acest flux, cântăriți confortul față de implicațiile de securitate cu atenție.